O ransomware teve um grande impacto durante 2020 e houve um aumento neste tipo de ataques e em novas famílias em relação aos anos anteriores, impulsionado pelo contexto de pandemia. Conforme antecipado no relatório Trends 2021 da ESET, empresa líder em detecção proativa de ameaças, o ransomware como uma ameaça evoluiu, dando origem a ataques mais direcionados, nos quais resgates cada vez maiores são solicitados e utilizam mecanismos mais sofisticados que permitem um melhor planejamento e maior eficácia. Além disso, gangues de ransomware adicionaram novos métodos em vários estágios da ameaça, desde a criação e mutação até ataques não detectados ou de negação de serviço (DDoS) como uma nova forma de extorsão.

O ransomware teve um grande impacto durante 2020 e houve um aumento neste tipo de ataques e em novas famílias em relação aos anos anteriores, impulsionado pelo contexto de pandemia. Conforme antecipado no relatório Trends 2021 da ESET, empresa líder em detecção proativa de ameaças, o ransomware como uma ameaça evoluiu, dando origem a ataques mais direcionados, nos quais resgates cada vez maiores são solicitados e utilizam mecanismos mais sofisticados que permitem um melhor planejamento e maior eficácia. Além disso, gangues de ransomware adicionaram novos métodos em vários estágios da ameaça, desde a criação e mutação até ataques não detectados ou de negação de serviço (DDoS) como uma nova forma de extorsão.

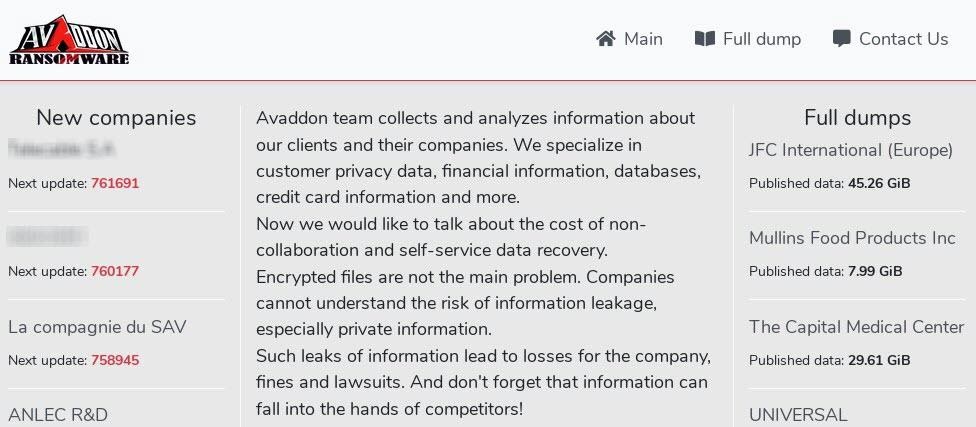

Nesta linha, estão vários grupos de ransomware. Um deles e com muita atividade até agora em 2021 é o Avaddon: um ransomware como serviço (RaaS) que foi relatado pela primeira vez em junho de 2020. Embora os alvos de ataque mais comuns tenham sido pequenas e médias empresas da Europa e dos Estados Unidos, há um grande número de pessoas afetadas por este ransomware na América Latina. Em países como Brasil, Peru, Chile e Costa Rica, foram registradas vítimas do Avaddon. Eles variam de agências governamentais a empresas em setores como saúde ou telecomunicações. Poucos grupos de ataque fazem tantas vítimas na região e em tão pouco tempo. Em janeiro de 2021 o número de empresas impactadas pelo Avaddon foi de 23 e pelo menos cinco de suas vítimas são da América Latina.

Alguns dos mecanismos de acesso iniciais usados por este ransomware foram e-mails de phishing com anexos em formato ZIP contendo um arquivo javascript malicioso. Esses e-mails incluíam uma mensagem no corpo do e-mail que buscava despertar a curiosidade do usuário, como uma suposta foto ou similar. Grupos como o Avaddon podem adaptar os mecanismos de infecção de acordo com as características do alvo escolhido. Isso implica variações nos métodos usados para estabelecer um primeiro contato, no valor que é solicitado à vítima para o pagamento do resgate, ou na modificação do código malicioso para cada ataque para evitar ser detectado por soluções de segurança que sabem da existência de ataques anteriores.

Do ponto de vista dos atacantes, um aspecto fundamental do modelo de negócios é convencer as vítimas de que a solução para recuperar seus arquivos é enviar o pagamento solicitado. Isso força os operadores por trás de várias famílias de ransomware (como o Avaddon) a tomar ações mais agressivas do que apenas criptografar arquivos para pressionar as vítimas a pagar o resgate.

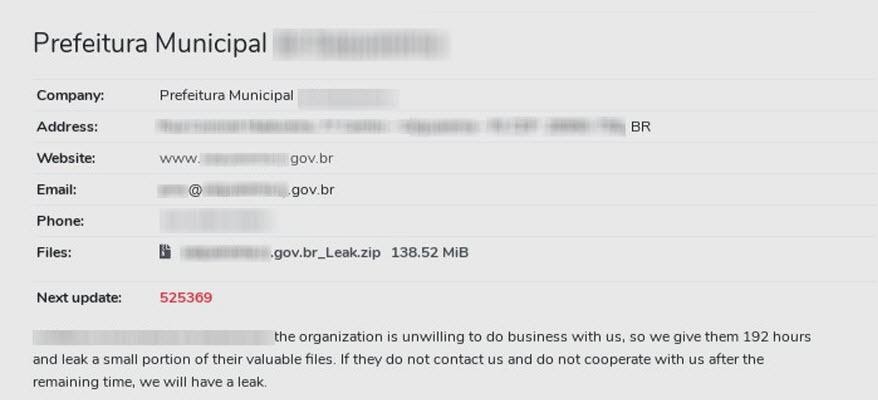

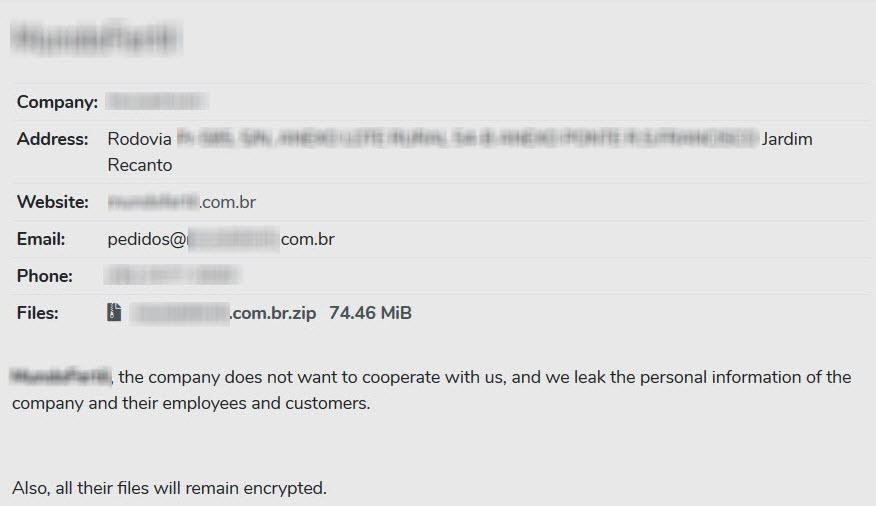

Um exemplo é o caso do atentado à sede da prefeitura de um município do Estado do Rio de Janeiro, em que a vítima decidiu não pagar aos criminosos. Em troca, os invasores decidiram postar uma pequena parte dos arquivos roubados em seu site, ameaçando responder com uma violação de dados em todo o site se o pagamento não fosse entregue em uma data antecipada. Essa estratégia de extorsão inclui o roubo de informações confidenciais da vítima antes da criptografia de dados.

Embora esse método de extorsão possa ser eficaz, especialmente contra instituições governamentais, há casos em que as informações que os cibercriminosos podem obter não são críticas o suficiente ou não sugerem que podem influenciar a vítima a realizar o pagamento “Se as vítimas não estiverem preparadas, esse tipo de ataque pode afetar a reputação e gerar prejuízos econômicos para as empresas, principalmente em áreas onde a confiança e credibilidade dos clientes é fundamental”, afirma Martina López, especialista em segurança de TI da ESET América Latina.

“Mais uma vez, podemos ver como as gangues que operam as diferentes famílias de ransomware se reinventam com base no mercado de venda de ameaças. Isso lhes permite evitar obstáculos que não permitem gerar um ganho monetário com os ataques desejados. Porém, cada novidade ou arranjo que as gangues criminosas implementam permite que aqueles que protegem o mundo da informação conheçam as operações que realizam, os erros e fragilidades de cada um, permitindo-lhes desmontar essas operações cada vez mais rápido e reportar corretamente ao potencial vítimas”, conclui López.

Para obter mais informações acesse o guia de ransomware; um documento que explica tudo sobre esse tipo de código malicioso. Além disso, o kit Anti-Ransomware conta com informações sobre ameaças e medidas de prevenção: https://www.eset.